랜섬웨어 통계

랜섬웨어 데이터 유출 통계

랜섬웨어 조직이 탈취한 것으로 주장하는 데이터가 게시된 데이터 유출 사이트 19곳의 정보를 취합한 결과이다.

2021년 3월(3월 1일 ~ 3월 31일)에 발생한 데이터 유출 현황을 랜섬웨어 진단명 별로 비교하였을 때 “Conti” 랜섬웨어가 40건으로 가장 많은 데이터 유출이 있었고, “DoppelPaymer” 랜섬웨어가 29건으로 두번째로 많이 발생했다.

2021년 3월(3월 1일 ~ 3월 31일)에 발생한 데이터 유출 건을 국가별로 비교하였을 때 미국이 62%로 가장 높은 비중을 차지했고, 프랑스와 이탈리아가 각각 8%와 6%, 캐나다와 영국 각각 5%와 4%로 그 뒤를 따랐다.

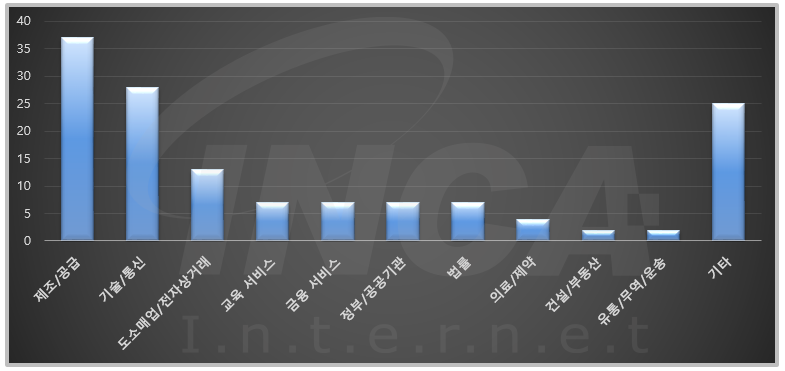

2021년 3월(3월 1일 ~ 3월 31일)에 발생한 데이터 유출 건을 산업별로 비교하였을 때 제조/공급 분야가 가장 많은 공격을 받았고, 기술/통신 분야 및 도소매업/전자상거래 분야가 그 뒤를 따랐다.

랜섬웨어 동향

국내/외 랜섬웨어 피해 사례

2021년 3월(3월 1일 ~ 3월 31일) 한 달간 랜섬웨어 동향을 조사한 결과, “Sodinokibi” 랜섬웨어가 대만의 전자 제품 및 컴퓨터 제조업체 Acer를 공격했다. 또한, “Phoenix CryptoLocker” 랜섬웨어가 보험 서비스 제공업체 CNA를 공격했고, 사이버 보안 업체 Qualys와 전국적인 에너지 기업인 Shell이 “Clop” 랜섬웨어 공격을 받아 데이터가 유출된 사건이 있었다.

사이버 보안 업체 Qualys, Clop 랜섬웨어 피해 사례

최근 Accellion FTA 서버의 취약점을 악용하여 공격하는 “Clop” 랜섬웨어에 의해 사이버 보안 업체 Qualys가 데이터 유출 피해를 입었다. 피해 기업은 이번 공격으로 인해 고객 데이터를 저장한 Accellion FTA 서버만 영향을 받았기 때문에 서비스 운영에 직접적인 피해가 없다고 밝혔다. 또한, Qualys 측은 피해를 입은 모든 고객에게 이번 공격에 대한 알림을 전송했으며 관련 사건에 대한 조사가 끝날 때까지 자세한 사항은 언급하지 않겠다고 말했다.

스페인 정부 노동 기관 SEPE(Spanish State Public Employment Service), Ryuk랜섬웨어 피해 사례

지난 3월 초, 스페인 정부 노동 기관 SEPE가 “Ryuk” 랜섬웨어 공격을 받았다. SEPE 측은 이번 랜섬웨어 공격에 의해 기관의 네트워크 시스템이 암호화 됐으나 국가 고용 서비스 포털 시스템은 이용이 가능하고, 공격 당시 개인 및 급여 정보는 탈취되지 않아 실업 수당은 정상적으로 지급될 것이라고 공지했다. 현재 SEPE의 서버 일부가 복원되어 게시된 문서 확인 및 상담 서비스 외의 나머지 포털 시스템은 정상적으로 이용이 가능하다고 밝혔다.

대만 전자 제품 및 컴퓨터 제조업체 Acer, Sodinokibi 랜섬웨어 피해 사례

지난 3월 중순, “Sodinokibi(REvil)” 랜섬웨어 조직이 대만의 전자 제품 및 컴퓨터 제조업체 Acer를 공격한 증거로 탈취한 데이터 일부를 직접 운영하는 데이터 유출 사이트에 이미지 파일로 게시했다고 주장했다. 또한, Sodinokibi 측에서 요구한 랜섬머니 중 역대 최고가인 5,000만 달러를 피해 기업에 요구한 것으로 알려졌다. Acer 측은 현재 조사가 진행 중이라고 밝혔으며 랜섬웨어 공격이 실제로 발생했는지에 대해서는 공식적으로 발표하지 않았다.

보험 서비스 제공 대기업 CNA, Phoenix CryptoLocker 랜섬웨어 피해 사례

보험 서비스를 제공하는 대기업인 CNA가 “Phoenix CryptoLocker” 랜섬웨어 공격을 받았다. 이로 인해 피해 기업의 웹 사이트 운영이 일시적으로 중단됐고, 기업 이메일을 포함한 특정 시스템이 영향을 받았다. 이후 CNA는 랜섬웨어 측에 랜섬머니를 지불하지 않고, 백업본을 이용하여 시스템을 복원하는 것이 목표이며 아직 탈취된 정보에 대해서는 확인되지 않았지만 추후에 피해를 입은 고객이 발견되면 직접 당사자에게 알릴 것이라고 밝혔다.

다국적 에너지 대기업 Shell, Clop 랜섬웨어 피해 사례

다국적 에너지 기업인 Shell이 Accellion FTA 취약점을 악용한 “Clop” 랜섬웨어의 공격을 받았다. 피해 기업 측은 Accellion FTA 서버를 사용하고 있는 파일 공유 서비스에 문제가 발생했지만 다행히도 나머지 서버와 격리되어 있기 때문에 운영에는 영향을 미치지 않았다고 밝혔다. 이에 대해 “Clop” 랜섬웨어 측은 자신들이 만든 데이터 유출 사이트에 탈취한 데이터 일부를 증거로 게시하여 랜섬머니 지불에 대한 압박을 주고 있다. 현재 Shell은 이번 공격의 추가적인 피해를 막기 위해 지속적으로 시스템을 모니터링하고, 당국의 사이버 수사 기관과 협력하여 조사하는 등의 조치를 취했다.

'동향 리포트 > 월간 동향 리포트' 카테고리의 다른 글

| 2021년 04월 랜섬웨어 동향 보고서 (0) | 2021.05.10 |

|---|---|

| 2021년 03월 악성코드 동향 보고서 (0) | 2021.04.07 |

| 2021년 02월 악성코드 동향 보고서 (0) | 2021.03.08 |

| 2021년 02월 랜섬웨어 동향 보고서 (0) | 2021.03.08 |

| 2021년 01월 랜섬웨어 동향 보고서 (0) | 2021.02.08 |