[주간 랜섬웨어 동향] – 3월 2주차

잉카인터넷 대응팀은 2022년 3월 4일부터 2022년 3월 10일까지 랜섬웨어 신•변종 및 이슈와 관련하여 대응을 진행하였으며, 변종 랜섬웨어는 "Lockbit"외 6건이 발견됐다.

금주 랜섬웨어 관련 이슈로는 미국의 CISA가 "Conti" 랜섬웨어에 대한 경고와 함께 침해 지표(IOC)를 공개하는 이슈가 있었다.

2022년 3월 4일

Lockbit 랜섬웨어

파일명에 ".lockbit" 확장자를 추가하고 "Restore-My-Files.txt"라는 랜섬노트를 생성하는 "Lockbit" 랜섬웨어의 변종이 발견됐다. 해당 랜섬웨어는 시스템의 복원을 무력화한다.

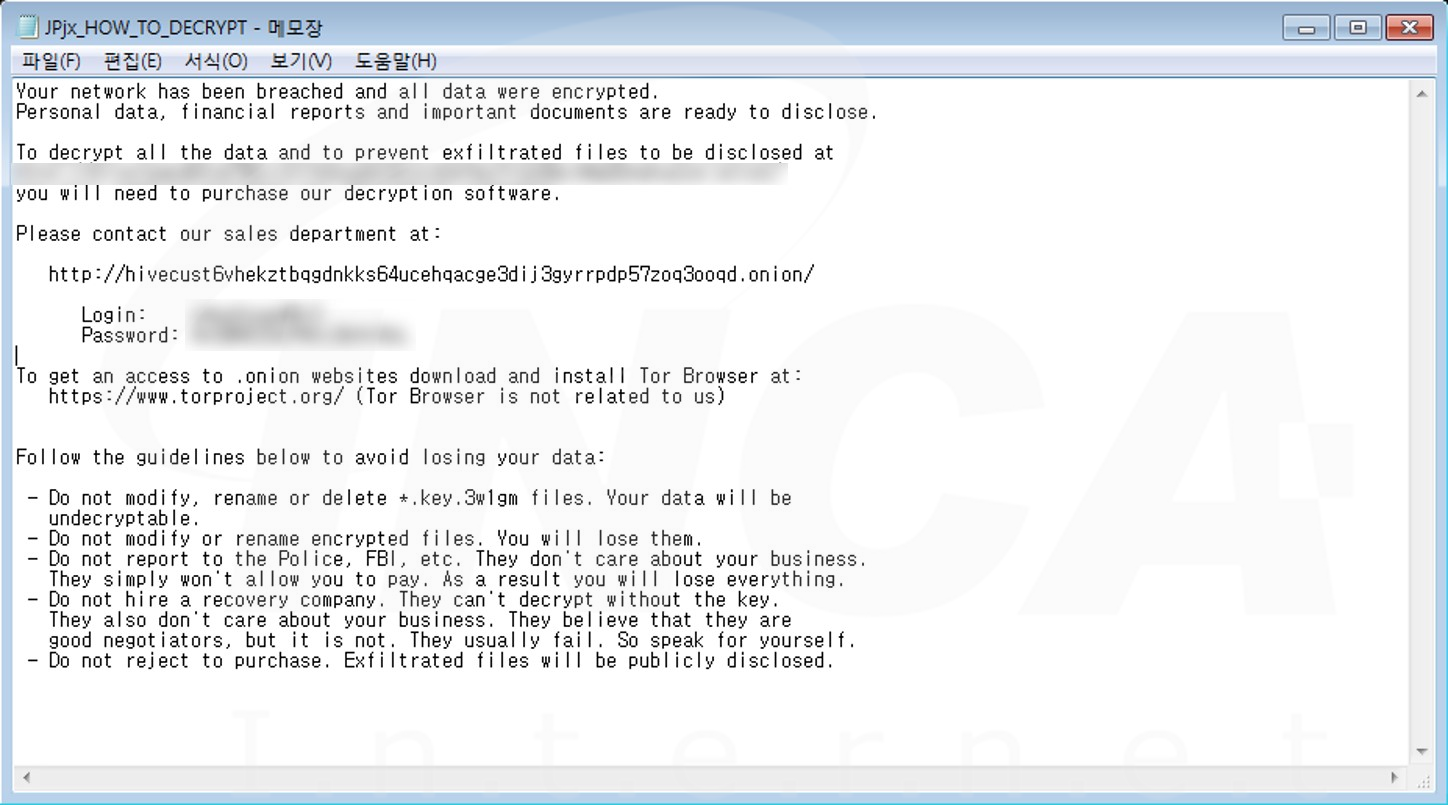

Hive 랜섬웨어

파일명에 ".[키 값].3w1gm" 확장자를 추가하고 "JPjx_HOW_TO_DECRYPT.txt"라는 랜섬노트를 생성하는 "Hive" 랜섬웨어의 변종이 발견됐다. 해당 랜섬웨어는 시스템의 복원을 무력화한다.

2022년 3월 6일

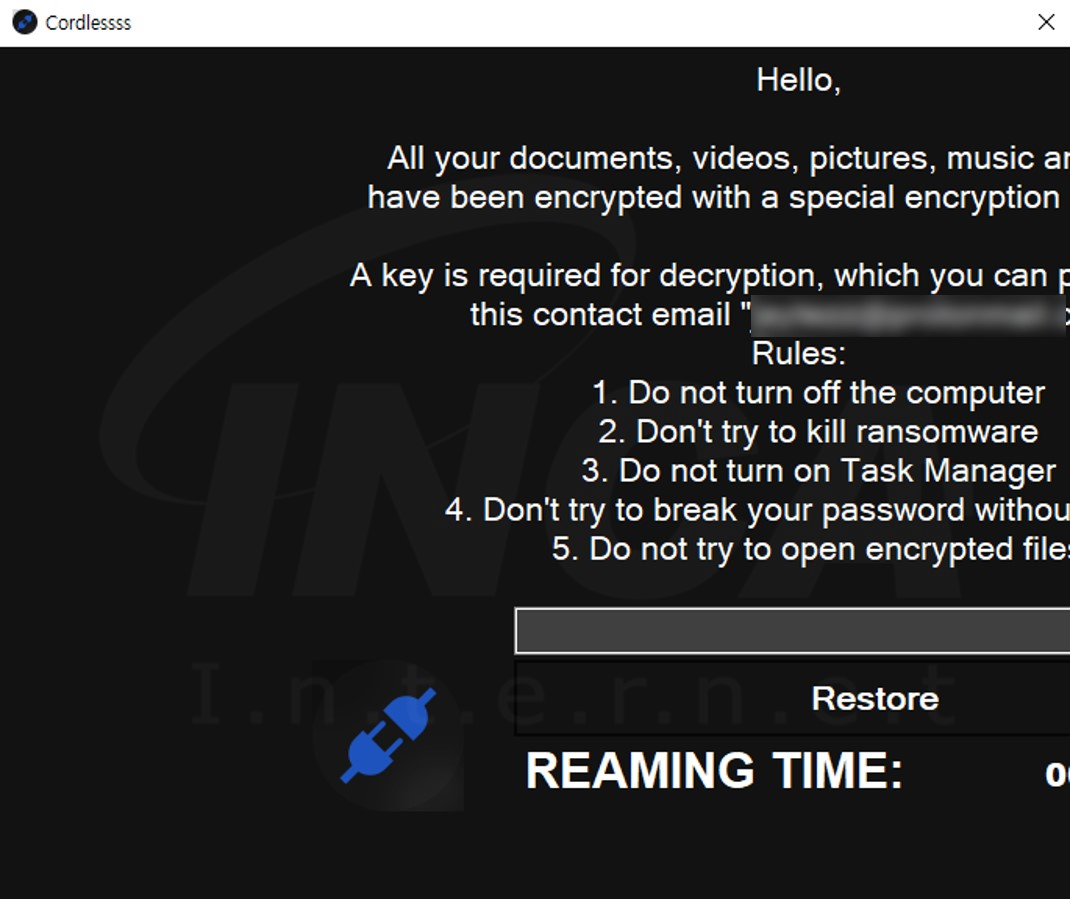

Clay 랜섬웨어

확장자를 변경하지 않고 [그림 2]의 랜섬노트를 실행하는 "Clay" 랜섬웨어의 변종이 발견됐다. 해당 랜섬웨어는 시스템의 복원을 무력화한다.

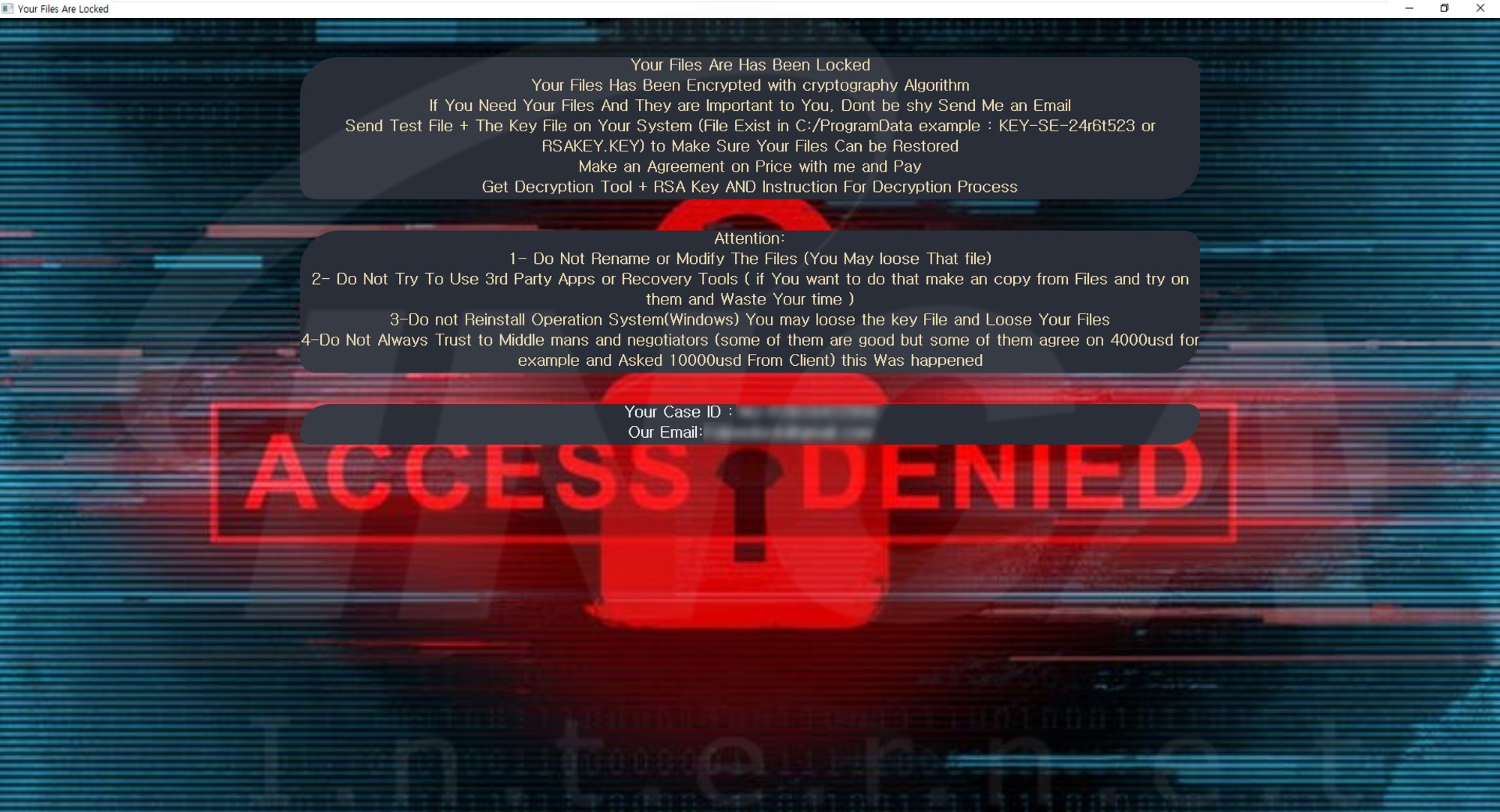

VoidCrypt 랜섬웨어

파일명에 ".[키 값][공격자 메일]" 확장자를 추가하고 "Decryption-Guide.hta"라는 랜섬노트를 생성하는 "VoidCrypt" 랜섬웨어의 변종이 발견됐다. 해당 랜섬웨어는 시스템의 복원을 무력화하고, 공격자의 C&C 서버에 연결을 시도한다.

Conti 랜섬웨어

파일명에 ".YRGKD" 확장자를 추가하고 "readme.txt"라는 랜섬노트를 생성하는 "Conti" 랜섬웨어의 변종이 발견됐다.

2022년 3월 9일

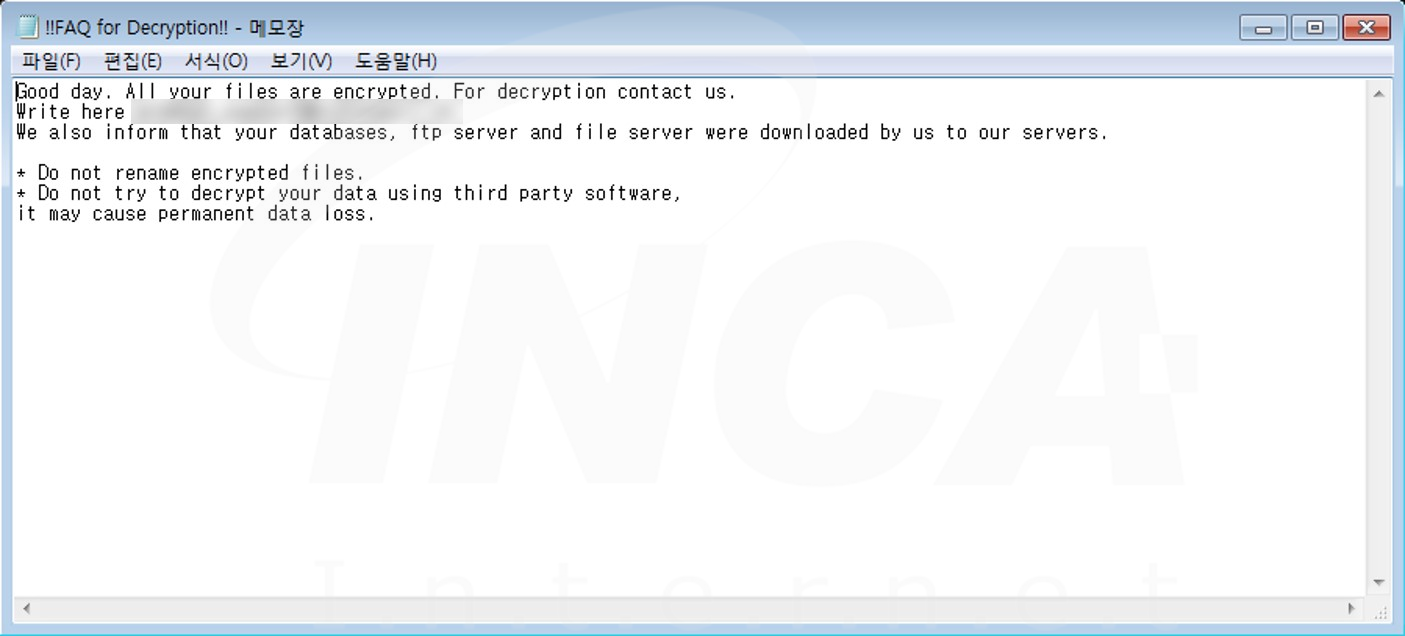

Cuba 랜섬웨어

파일명에 ".cuba" 확장자를 추가하고 "!!FAQ for Decryption!!.txt"라는 랜섬노트를 생성하는 "Cuba" 랜섬웨어의 변종이 발견됐다.

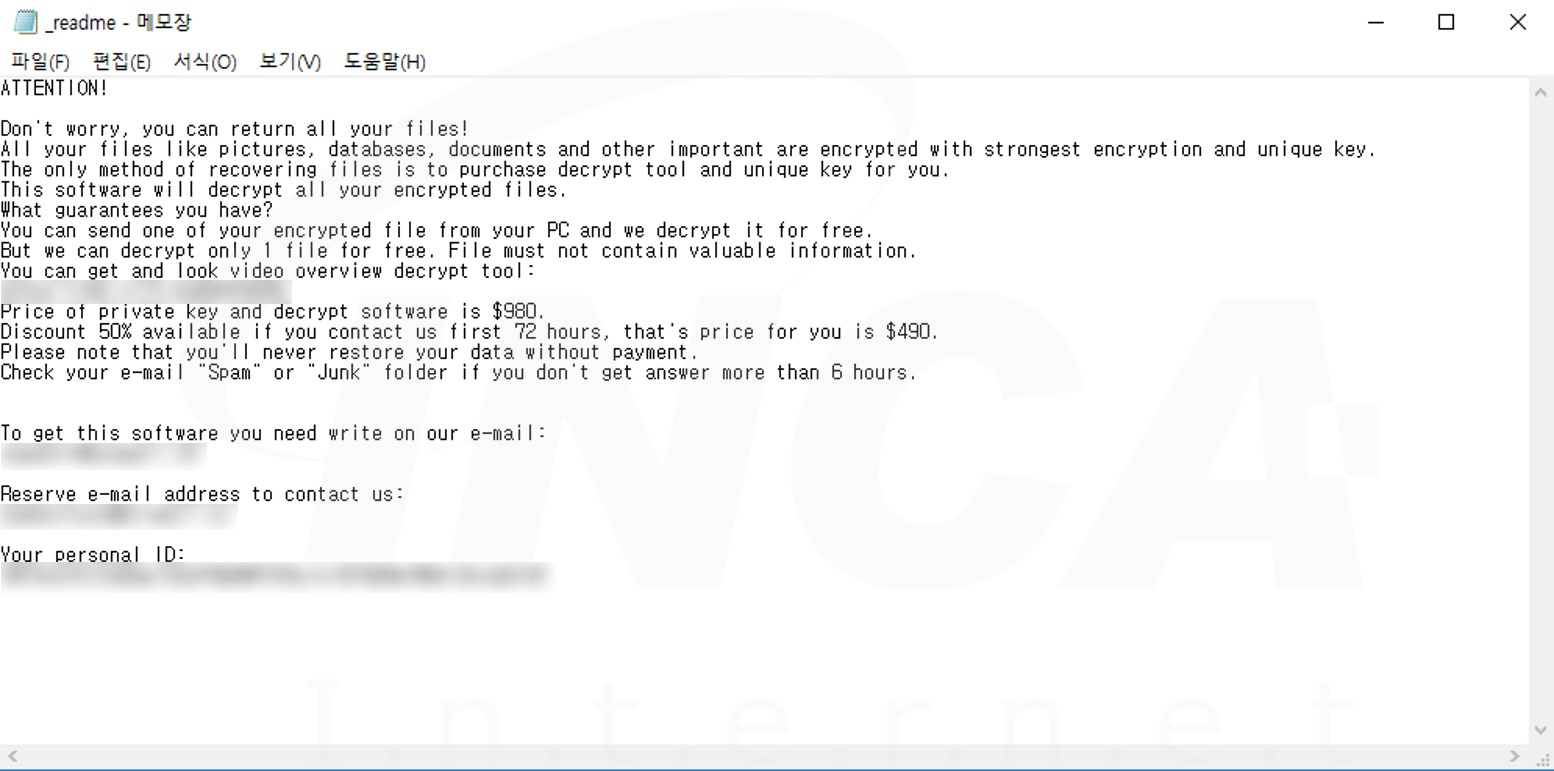

Stop 랜섬웨어

파일명에 ".vtym" 확장자를 추가하고 “_readme.txt"라는 랜섬노트를 생성하는 "Stop" 랜섬웨어의 변종이 발견됐다. 해당 랜섬웨어는 공격자의 C&C 서버에 연결을 시도한다.

CISA에서 Conti 랜섬웨어 도메인 정보 공개 및 경고

Conti 랜섬웨어가 우크라이나 침공에 대해 러시아의 편을 들어 공격을 수행하겠다고 밝혔다. 이에 대해 미국 사이버 보안 및 인프라 보안국 CISA는 Conti 랜섬웨어에 대한 경고와 함께 Conti 랜섬웨어에서 사용하는 침해 지표(IOC)를 공개했다.