공유 폴더 통해 전파되는 GetCrypt 랜섬웨어 주의

1. 개요

최근 공유 폴더를 통해 타 시스템까지 암호화하는 GetCrypt 랜섬웨어가 유포되고 있다. 해당 랜섬웨어는 일반적으로 자주 사용되는 취약한 계정 및 암호 목록을 이용하여 접속 가능한 타 시스템에 접속을 시도한다. 접속에 성공하면 기존 감염 시스템과 마찬가지로 암호화 대상 파일을 암호화한다. 이로 인해 취약한 계정, 암호를 사용하는 네트워크는 피해가 확산될 수 있어 주의가 필요하다.

이번 보고서에서는 GetCrypt 랜섬웨어의 악성 동작에 대해 알아보고자 한다.

2. 분석 정보

2-1. 파일 정보

| 구분 | 내용 |

| 파일명 | [임의의 파일명].exe |

| 파일크키 | 18,432 bytes |

| 진단명 | Ransom/W32.GetCrypt.18432 |

| 악성 동작 | 파일 암호화 |

2-2. 유포 경로

해당 랜섬웨어는 일반적인 형태의 랜섬웨어로 정확한 유포 경로는 밝혀지지 않았다.

2-3. 실행 과정

GetCrypt 랜섬웨어 실행 시, 먼저 시스템 기본 언어 설정을 확인하여 악성 동작 실행 여부를 결정한다. 또한 암호화 전 볼륨 섀도우 복사본을 삭제하여 시스템 복원 기능을 무력화하고, 일부 발견된 샘플은 자신의 프로세스 이미지 파일을 “svchost.exe” 파일로 위장한다. 이후 시스템을 탐색하며 암호화 제외 대상인 일부 폴더를 제외한 모든 경로에 암호화를 시도한다. 또한 일반적으로 사용되는 취약한 ID 및 패스워드 조합을 이용하여 접속 가능한 모든 네트워크 리소스에 접속을 시도하고, 성공 시 해당 시스템의 파일도 암호화한다. 암호화 작업 이후에는 바탕화면을 변경하여 감염 사실을 알리고 공격자와 접촉하기를 요구한다.

3. 악성 동작

3-1. 악성 동작 실행 여부 결정

본격적인 악성 행위를 시작하기 전, 먼저 시스템의 기본 언어 설정을 확인하여 악성 행위 실행 여부를 결정한다. 만약 감염된 시스템의 기본 언어 설정이 [표 1]에 속해 있다면 악성 동작 없이 종료한다.

| 구분 | 내용 |

|

암호화 제외 시스템 언어(Windows Locale 16진수 값) |

러시아어(0x419), 우크라이나어(0x422), 벨라루스어(0x423), 카자흐어(0x43F) |

[표 1] 암호화 제외 시스템 언어 목록

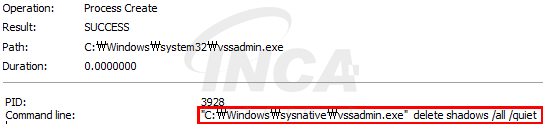

3-2. 시스템 복원 지점 삭제

암호화 작업 전, “vssadmin.exe” 을 실행하여 볼륨 섀도우 복사본을 삭제하고 시스템 복원 기능을 무력화한다.

3-3. 프로세스 이미지 파일 위장

또한 일부 샘플에서는 GetCrypt 프로세스의 파라미터를 수정하여 “svchost.exe” 가 실행된 것처럼 위장한다.

3-4. 파일 암호화

GetCrypt 랜섬웨어는 기본적으로 시스템의 모든 파일에 대해 암호화를 시도하며, 아래 [표 2]에 해당하는 문자열을 경로 상에 포함한 폴더와 그 하위 파일에 대해서는 암호화 대상에서 제외한다. 암호화된 파일의 확장자는 감염 시스템의 CPU 종류에 따라 다르다.

| 구분 | 내용 |

| 암호화 제외 문자열 | “:\\$Recycle.Bin”, “:\\ProgramData”, “:\\Users\All Users”, “:\\Program Files”, “:\\Local Settings”, “:\\Windows”, “:\\Boot”, “:\\System Volume Information”, “:\\Recovery”, “Appdata” |

[표 2] 암호화 제외 목록

3-5. 타 시스템 파일 암호화

또한 [표 3]의 문자열을 계정, 암호로 이용하여 접근 가능한 모든 네트워크 리소스에 접속을 시도한다. 인증에 성공하면 앞선 방식과 마찬가지로 암호화 대상 파일에 대해 암호화를 시도하고 랜섬노트를 생성한다.

| 구분 | 내용 |

| 계정 및 암호 목록 | “admin”, “administrator”, “Administrator”, “test”, “111”, “1111”, “11111”, “111111”, “Guest”, “Home”, “root”, “dev”, “developer”, “r00t”, “ro0t”, “qwerty”, “123”, “1234”, “12345”, “123456”, “1234567”, “12345678”, “123456789”, “1234567890” |

[표 3] 계정 및 암호 목록

4. 결론

많은 보안 사고가 관리자의 취약한 암호 설정으로 인해 발생하는 경우가 많다. 이번에 분석한 GetCrypt 랜섬웨어 또한 이러한 점을 이용하여 네트워크를 통해 피해를 확산시키므로 주의가 필요하다. 또한 사용하지 않는 불필요한 공유 폴더 및 네트워크 자원은 정리하여 공격을 예방할 수 있다.

랜섬웨어의 피해를 최소한으로 예방하기 위해서는 불분명한 링크나 첨부파일을 함부로 열어보아서는 안되며, 또한 중요한 자료는 별도로 백업하여 보관하는 습관을 들여야 한다.

상기 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Internet Security 5.0에서 진단 및 치료가 가능하다.

'분석 정보 > 랜섬웨어 분석 정보' 카테고리의 다른 글

| [랜섬웨어 분석]바로가기 파일로 위장하여 악성파일 다운로드하는 Cephalo 랜섬웨어 감염 주의 (0) | 2019.07.04 |

|---|---|

| [랜섬웨어 분석]RIG Exploit Kit으로 유포되는 Buran 랜섬웨어 감염 주의 (0) | 2019.06.17 |

| [랜섬웨어 분석]견적 요청서 관련 내용으로 유포되는 Sodinokibi 랜섬웨어 감염 주의 (0) | 2019.05.17 |

| [랜섬웨어 분석]키릴문자 'Я' 파일을 생성하는 GEFEST 랜섬웨어 감염 주의 (0) | 2019.04.26 |

| [랜섬웨어 분석]모든 파일을 암호화하는 Blind 랜섬웨어 감염 주의 (0) | 2019.04.23 |