LuoYu 해킹 그룹은 2014년에 처음 등장하여 2017년도 까지는 한국을 포함해 중국, 홍콩, 일본, 대만 등 동아시아 지역의 IT 산업을 대상으로 공격을 시도했다. 하지만 2017년도부터 IT 기업뿐만 아니라 교육 서비스 직종 및 미디어 기업과 같은 업종을 공격 대상에 포함시켰다.

해당 해킹 그룹은 Mac, Linux, Windows 및 Android 시스템을 대상으로 하며 "WinDealer" 뿐만 아니라 "ReverseWindow", "SpyDealer"과 같은 악성코드도 함께 사용한다.

"WinDealer" 악성코드는 특정 폴더에 존재하는 데이터 파일들을 이용하여 공격자의 C&C 서버 정보 및 공격자가 필요로 하는 특정 정보를 읽어온다. 최종적으로 "WinDealer" 악성코드 내부에 하드코딩된 암호화 모듈을 로드한 후 복호화하여 사용자 PC 정보를 탈취하고, 공격자의 서버에서 명령을 받아 사용자 PC를 원격으로 제어한다.

Analysis

"WinDealer" 악성코드는 공격자의 C&C 서버 정보 및 기타 정보들을 "ProgramData" 폴더에 존재하는 데이터 파일에 접근하여 공격에 필요한 특정 값들을 읽어온다. 해당 정보들은 "WinDealer" 프로세스 메모리에 저장되어 탈취된 정보를 공격자에게 보내거나 공격자의 명령을 수신할 때 사용된다.

"WinDealer" 파일의 리소스 섹션에 존재하는 암호화된 모듈을 복호화하기 위해 시그니처 (0xFF3456FF)를 검색한다. 시그니처에서 4바이트 떨어진 10바이트의 값은 XOR 키 값이며 해당 값을 이용하여 키 값 바로 다음의 바이너리부터 복호화한다. 복호화 된 모듈은 "WinDealer" 프로세스에 로드됨으로써 악성 동작 수행 준비를 마친다.

복호화가 완료된 모듈은 악성 동작을 위한 함수가 존재하며 함수 별 동작은 [표 2]와 같다.

정보 탈취 동작을 수행하면 "Temp" 폴더 하위 경로에 수집한 정보 별로 데이터 파일을 생성한다.

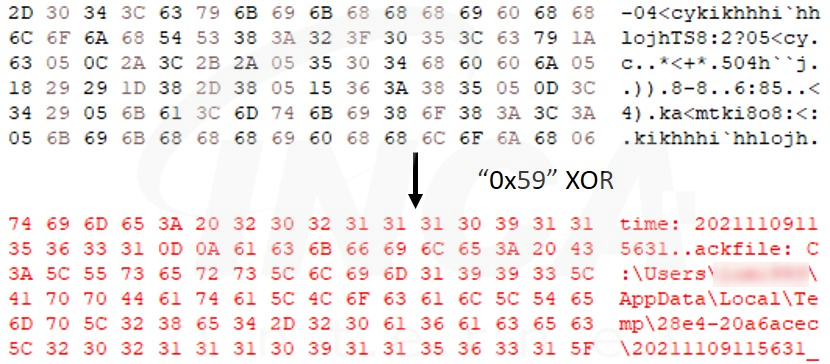

수집된 정보는 ".a" 확장자를 가진 파일로 생성이 되며 XOR 키 값을 통해 인코딩되어 있다. 해당 데이터들을 디코딩할 수 있는 XOR 키 값은 "0x59"로 파일 내부에 하드코딩 되어있다.

정보 탈취 이후 공격자의 C&C 서버와 연결을 시도한다.

최종적으로 공격자의 서버와 연결되면 탈취된 정보를 전송하고, 서버에서 명령을 받아온다. 공격자의 명령 값에 따라 [표 4]와 같은 동작을 수행한다.

LuoYu 그룹이 제작한 "WinDealer"는 한국의 IT 기업을 타겟으로 공격하고 있기에 각 기업에서는 주의가 필요하다. 또한, 해당 악성코드는 주로 사용되는 윈도우 OS 뿐만 아니라 다양한 시스템을 감염시켜 정보 탈취와 원격 제어와 같은 행위를 하므로 사용자는 보안에 신경 써서 감염을 예방할 것을 권고한다.

상기 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Internet Security 5.0에서 진단 및 치료가 가능하다.

'분석 정보 > 악성코드 분석 정보' 카테고리의 다른 글

| 다크웹에서 판매중인 Spectre RAT 악성코드 (0) | 2021.11.26 |

|---|---|

| HCrypt 변종을 사용하는 Water Basilisk 캠페인 (0) | 2021.11.24 |

| Multilogin 사용자를 대상으로 공격하는 악성코드 발견 (0) | 2021.11.03 |

| APT41 그룹의 Stealth 로더와 ScrambleCross 백도어 (0) | 2021.10.28 |

| Squirrelwaffle 로더를 사용하는 캠페인 발견 (0) | 2021.10.26 |