1. 악성코드 통계

악성코드 Top10

2022년 2월(2월 1일 ~ 2월 28일) 한 달간 잉카인터넷 대응팀은 사용자에게 가장 많이 피해를 준 악성코드 현황을 조사하였으며, [표 1]은 가장 많이 탐지된 악성코드를 탐지 건수 기준으로 정리한 악성코드 Top10이다. 가장 많이 탐지된 악성코드는 Trojan 유형이며 총 2,781 건이 탐지되었다.

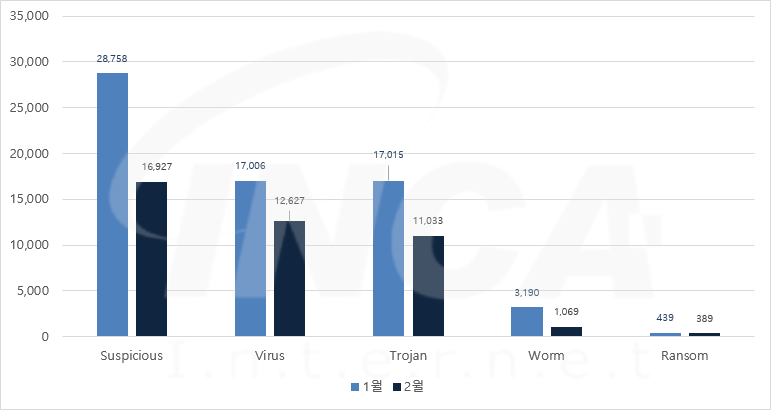

악성코드 진단 수 전월 비교

2월에는 악성코드 유형별로 1월과 비교하였을 때 Suspicious, Virus, Trojan, Worm 및 Ransom의 진단 수가 감소했다.

주 단위 악성코드 진단 현황

2월 한달 동안 악성코드 진단 현황을 주 단위로 살펴보았을 때 1월에 비해 증가한 추이를 보이고 있다.

2. 악성코드 동향

2022년 2월(2월 1일 ~ 2월 28일) 한 달간 등장한 악성코드를 조사한 결과, 아시아 지역의 클라우드 서비스를 감염시키는 “CoinStomp”와 중동 국가를 대상으로 공격하는 캠페인에 사용된 "NimbleMamba" 악성코드가 발견됐다. 또한, Golang 기반으로 제작된 봇넷인 "Kraken" 크랙 및 무료 툴과 같은 소프트웨어 설치 파일로 위장하여 유포되는 "ColdStealer"가 발견됐다. 마지막으로 MS 공식 스토어에 침입하여 인기 게임의 복제품으로 위장한 "Electron Bot" 악성코드도 발견됐다.

CoinStomp – Coin Miner

지난 2월 초, 아시아 지역의 클라우드 서비스를 주로 감염시키는 “CoinStomp” 악성코드가 발견됐다. 공격자들은 시간을 일정한 간격으로 기록해 비교하는 타임스톰핑(timestomping)이라는 기술로 파일의 타임스탬프 값을 조작한다. 또한, 암호화 관련 정책들을 무력화시킨 후, 리버스 쉘을 활용해 공격자의 C&C 서버와 피해자의 시스템을 연결한다. 그 후, 연결이 성공하면 공격자는 사용자의 PC에 채굴 코드를 설치해 불법적으로 암호화폐 채굴을 실시한다.

NimbleMamba - RAT

최근 중동 국가를 대상으로 공격하는 캠페인이 발견됐다. 외신은 해당 캠페인이 "Molerats" 해커 그룹의 소행으로 추정되며, 공격자들이 문서 파일을 사용해 "NimbleMamba"라는 이름의 악성코드를 유포했다고 알렸다. 악의적으로 조작한 문서 파일을 실행하면 문서 파일 내부의 매크로나 외부 링크를 변경해 공격자의 C&C 서버에서 파일을 다운로드한 후 실행되고, 이 과정에서 다운로드한 파일은 백도어 악성코드로 공격 대상 환경에서 명령을 실행하거나 추가 파일 다운로드 및 업로드 등의 행위를 수행한다.

Kraken - Botnet

지난 2월 중순, Golang 기반으로 제작된 봇넷인 “Kraken” 악성코드가 발견됐다. 해당 악성코드는 "SmokeLoader" 로더 악성코드를 사용해 유포되고 있다. 유포된 파일은 감염된 PC의 스크린 샷을 포함한 시스템 정보를 수집하고, 추가 파일을 다운로드하며 공격자가 지정한 명령을 실행한다. 또한, 보안 업체는 조사 결과 "Kraken"이 사용자의 PC에서 암호 화폐를 불법적으로 탈취하여 매월 약 3,000 달러를 벌어들였다고 알렸다.

ColdStealer - Info Stealer

지난 2월 말, 크랙 및 무료 툴과 같은 소프트웨어 설치 파일로 위장하여 유포되는 “ColdStealer” 악성코드가 발견됐다. 유포되는 드로퍼 악성코드 내부에 다운로더 악성코드가 존재하며 해당 다운로더 악성코드를 통해 공격자의 C&C 서버에서 "ColdStealer"를 다운로드한 후 실행한다. 그 후, 감염된 PC의 시스템 정보를 탈취하고, 해당 정보를 메모리 상에 ZIP 파일 구조로 저장한다. 이러한 점을 이용하면 탈취한 정보에 대한 파일의 흔적이 남지 않는다는 특징이 있다.

Electron Bot - RAT

최근 Microsoft 공식 스토어에 침입해 인기 게임의 복제품으로 위장한 “Electron Bot” 악성코드가 발견됐다. 해당 악성코드를 사용한 공격자는 손상된 시스템에 대한 통제권을 얻어 감염 환경에서의 원격 명령 실행과 실시간 상호작용을 지원한다. 최근에는 기존 버전의 “Electron Bot”과 달리 RAT 또는 랜섬웨어와 같은 추가 파일 다운로드를 위해 코드를 수정한 변종이 유포되고 있다. 추가로 보안 업체는 위협 행위자가 “Electron Bot”을 사용해 새 계정 등록, 댓글 및 좋아요를 지원하기 때문에 소셜 미디어 계정을 제어할 수 있으며, 이를 통해 소셜 미디어 홍보 및 클릭 사기라는 목표를 달성한다고 알렸다.

'동향 리포트 > 월간 동향 리포트' 카테고리의 다른 글

| 2022년 03월 악성코드 동향 보고서 (0) | 2022.04.20 |

|---|---|

| 2022년 03월 랜섬웨어 동향 보고서 (0) | 2022.04.20 |

| 2022년 02월 랜섬웨어 동향 보고서 (0) | 2022.03.04 |

| 2022년 01월 악성코드 동향 보고서 (0) | 2022.02.08 |

| 2022년 01월 랜섬웨어 동향 보고서 (0) | 2022.02.08 |