국내 특정 기업을 사칭한 Emotet 악성코드 유포 주의

이모텟(Emotet)은 2014년 해외에서 처음 발견되어 금융정보를 탈취하는 악성코드로 현재까지도 유입량이 상위권에 속해있는 악성코드이다. 주로 견적서, 계약서 등 관련 내용의 피싱 메일을 통해 대량으로 유포되며 사용자 정보 탈취, 파일 다운로드 등 악성 동작을 수행한다.

최근 국내 특정기업을 사칭한 피싱 메일을 통해 ‘Emotet’ 악성코드가 유포되고 있어 사용자들의 주의가 필요하다. 해당 피싱 메일은 회의와 관련된 내용으로, 사용자가 첨부된 악성 워드 문서를 열람하도록 유도하고있다.

사용자가 피싱 메일에 첨부된 워드 문서를 열람할 경우, ‘콘텐츠 사용’ 클릭을 유도하고 있다.

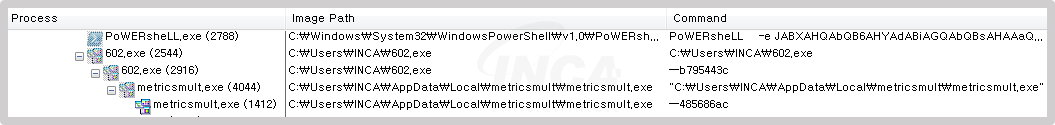

본문 내용을 보기 위해 ‘콘텐츠 사용’ 버튼을 클릭할 경우, 악성 매크로가 활성화되어 파워쉘을 통해 C&C 서버로부터 추가 파일을 다운받는다.

다운로드된 악성 파일은 ‘Emotet’ 악성코드이며 “C:\Users\사용자 계정명” 경로에 파일(602.exe)을 다운받고 실행한다.

그리고 “C:\Users\사용자 계정명\AppData\Local” 경로에 임의의 폴더(metricsmult)를 생성하고 해당 폴더에 자가 복제본(metricsmult.exe)을 생성한 뒤 다시 실행된다.

실행된 ‘Emotet’ 악성코드는 사용자의 PC 정보를 탈취하고 추가로 악성코드를 다운받을 수 있기 때문에 주의가 필요하다.

위의 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Internet Security 5.0에서 “Suspicious/WOX.Obfus.Gen.5”, “Trojan/W32.Emotet.355439”로 진단 및 치료가 가능하다.

'분석 정보 > 악성코드 분석 정보' 카테고리의 다른 글

| [악성코드 분석] 코로나19 이슈 관련 피싱 메일 주의 (0) | 2020.03.13 |

|---|---|

| [악성코드 분석] Lokibot 악성코드 분석 보고서 (0) | 2020.02.27 |

| [악성코드 분석] Oski Stealer 악성코드 분석 보고서 (0) | 2020.01.30 |

| [악성코드 분석] Bladabindi 악성코드 분석 보고서 (0) | 2020.01.22 |

| [악성코드 분석] 공정거래위원회 사칭 메일 악성코드 분석 보고서 (0) | 2019.12.31 |