최근, 글로벌 물류 업체인 "DHL" 아이콘으로 위장한 "Aberebot" 악성 앱이 발견되었다. 해당 악성 앱은 실행 시 "DHL"앱인 것처럼 화면을 출력하지만 아무런 기능이 존재하지 않는다.

하지만, 백그라운드 동작 방식으로 사용자 단말기의 민감한 정보들을 수집하고 텔레그램을 이용하여 데이터를 전송하기 때문에 사용자들의 주의가 필요하다.

과거 자사 블로그에서는 "Aberebot" 에 대하여 다룬 적이 있다. 해당 내용은 아래에서 확인해 볼 수 있다.

과거 악성 앱과 비교하였을 때 이번에는 기존의 금융 앱들 뿐만 아니라, 사용자들이 자주 이용하는 SNS (Facebook, Instagram) 들이 오버레이 공격 목록에 추가되었다는 점과 알림 메시지의 내용을 수집하여 전송 한다는 점에 차이가 있다.

악성 앱이 실행 되면 제일 먼저 사용자에게 접근성 서비스 권한을 요청한다.

접근성 서비스 권한을 요구 한 뒤, 알림 메시지에 대해서도 접근성 권한을 요구한다.

알림메시지에 대한 접근이 허용되었을 경우, 알림 메시지 이벤트가 발생할 때 해당 내용을 읽고 수집하여 아래와 같이 "notifications.txt" 에 작성하여 탈취한다.

이번에 발견 된 "aberebot" 에서는 기존 공격 대상이었던 금융 앱 뿐만 아니라, "instagram", "facebook", "whatsapp", "telegram" 등과 같이 유명한 SNS 도 함께 공격 대상에 추가되어 오버레이 공격을 통하여 정보 탈취를 수행한다.

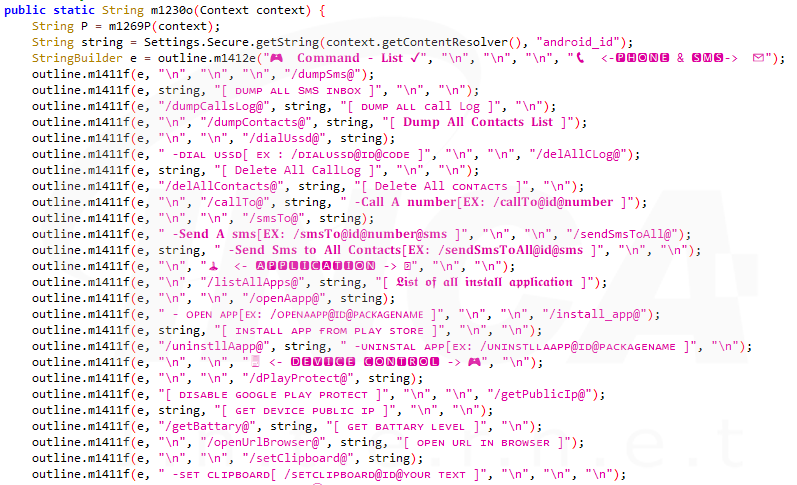

그 밖에도 과거 분석하였던 "aberebot" 과 마찬가지로 텔레그램을 이용하여 명령어를 전달하거나 수집 된 정보들을 전송하도록 구성되어 있다. 텔레그램 봇 API 는 공개되어 있기 때문에 누구나 쉽게 사용할 수 있으며 명령어 내용들을 살펴 보면, 전화 통화 목록 조회, 단말기 내 정보 조회(배터리 잔여 량), 알림메세지 정보 수집, 단말기 패턴 정보 수집 등이 있다.

"aberebot" 악성 앱은 계속해서 새로운 기능들을 추가하여 유포하고 있기 때문에 위장 된 악성 앱에 감염 될 가능성이 높다. 또한, 공격 대상 국가에 한국도 포함되어 있어 사용자들의 각별한 주의가 필요하다. 그렇기 때문에 출처가 불분명하거나 과도한 권한을 요구하는 앱 설치를 피하고, 주기적으로 백신을 최신 버전으로 업데이트해야 한다.

'분석 정보 > 모바일 분석 정보' 카테고리의 다른 글

| 교통민원 24(이파인) 으로 위장한 악성 앱 주의 (0) | 2022.02.16 |

|---|---|

| 국내 쇼핑몰을 사칭한 보이스피싱 앱 (0) | 2022.02.08 |

| 한국 대상으로 정보탈취 앱 유포 (0) | 2022.01.21 |

| BRATA 악성 앱 주의 (0) | 2022.01.18 |

| 메신저 앱을 위장한 악성 앱 (0) | 2022.01.18 |