1. 악성코드 통계

악성코드 Top10

2022년 9월(9월 1일 ~ 9월 30일) 한 달간 잉카인터넷 대응팀은 사용자에게 가장 많이 피해를 준 악성코드 현황을 조사하였으며, [표 1]은 가장 많이 탐지된 악성코드를 탐지 건수 기준으로 정리한 악성코드 Top10이다. 가장 많이 탐지된 악성코드는 Virus(바이러스) 유형이며 총 8,215건이 탐지되었다.

악성코드 진단 수 전월 비교

9월에는 악성코드 유형별로 8월과 비교하였을 때 Trojan과 Backdoor의 진단 수가 증가했고, Virus, Worm 및 Suspicious의 진단 수가 감소했다.

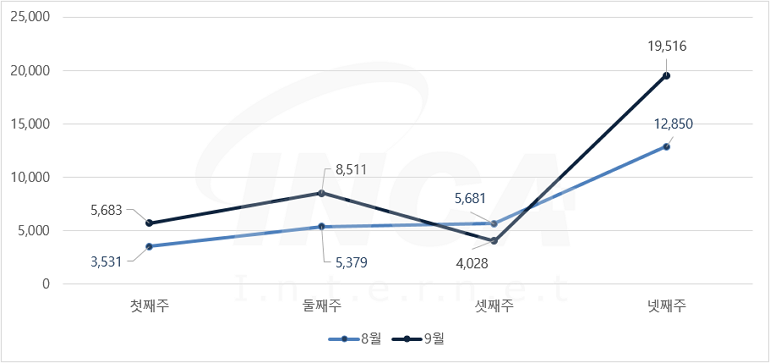

주 단위 악성코드 진단 현황

9월 한달 동안 악성코드 진단 현황을 주 단위로 살펴보았을 때 둘째 주까지는 8월에 비해 진단 수가 증가했지만, 셋째 주에는 감소했다가 다시 증가하는 추이를 보이고 있다.

2. 악성코드 동향

2022년 9월(9월 1일 ~ 9월 30일) 한 달간 등장한 악성코드를 조사한 결과, 안드로이드 앱에 포함돼 사용자의 세션 쿠키를 탈취하는 “SharkBot”과 윈도우 및 리눅스 장치를 감염시켜 DDoS 공격 등을 수행하는 “Chaos” 봇넷 악성코드가 발견됐다. 또한, 공급망 공격에 사용된 “Rekoobe” 악성코드와 게임 크랙으로 위장해 사용자의 데이터를 탈취하는 “Erbium” 악성코드가 발견됐다. 마지막으로 파워포인트 문서를 통해 유포돼 추가 악성코드를 실행하는 “Graphite” 악성코드가 발견됐다.

SharkBot - Botnet

지난 9월 초, 구글 플레이 스토어에서 안드로이드 사용자의 은행 계정을 탈취하는 “SharkBot” 봇넷의 변종이 발견됐다. 작년 10월에 처음 발견된 “SharkBot” 악성코드는 드로퍼 앱을 통해 유포되는 것으로 알려졌다. 사용자가 백신 및 클리너 앱으로 위장한 악성 앱을 실행할 경우, C&C 서버로부터 “SharkBot” APK 파일을 다운로드한다. 새로운 버전의 “SharkBot” 악성 앱은 이전 버전들과 동일하게 오버레이 공격, 키로깅 및 원격 제어 등의 악성 행위를 수행한다. 또한, 사용자가 은행 계좌에 로그인할 경우 세션 쿠키를 탈취하는 기능이 추가됐다.

Rekoobe - RAT

지난 9월 중순, Magento-WordPress 소프트웨어 공급업체 FishPig를 대상으로 하는 공급망 공격이 발견됐다. 공격자가 사용한 악성코드는 “Rekoobe”라는 RAT 악성코드로, FishPig 서버의 라이선스 확인 파일(Lisense.php)에 악성코드를 삽입한 것으로 알려졌다. 해당 악성코드는 탐지 회피를 위해 실행 후 자가 삭제하고, crond 등의 시스템 서비스로 프로세스명을 변경한다. 피해 업체는 악성코드가 삽입된 파일이 대부분의 FishPig 확장 프로그램에서 사용돼 다수의 유료 Magento 모듈이 영향을 받았다고 밝혔다.

Erbium - Info Stealer

게임 크랙 및 치트와 같은 소프트웨어 설치 파일로 위장해 유포되는 “Erbium” 악성코드가 발견됐다. 해당 악성코드는 지난 7월 다크웹 포럼에서 약 100달러에 판매됐으며, 웹 브라우저 비밀번호, 쿠키 등의 데이터와 암호화폐 지갑 및 2FA 인증 코드 등을 탈취하는 것으로 알려졌다. 또한, 화면 캡처와 스팀, 디스코드의 토큰 및 텔레그램 인증 파일 등을 탈취해 공격자의 C&C 서버로 전송한다. 추가적으로, 디스코드에서 제공하는 CDN을 악용해 추가 악성코드 다운로드를 시도하는 것으로 알려졌다.

Graphite - Loader

지난 9월 말, 파워포인트 문서에서 악성 스크립트 실행으로 유포되는 “Graphite” 악성코드가 발견됐다. 사용자가 문서 파일에 포함된 악성 하이퍼링크 위에 마우스를 가져갈 경우, 파워쉘 스크립트가 실행돼 “DSC0002.jpeg” 파일을 다운로드한다. 해당 파일은 암호화된 DLL으로, 복호화 후 실행돼 최종적으로 “Graphite” 악성코드를 다운로드 및 실행하는 것으로 알려졌다. 이후, “Graphite” 악성코드는 OneDrive를 악용한 C&C 서버로부터 또다른 악성코드를 다운로드하고 원격 명령을 통해 실행할 수 있도록 한다.

Chaos - Botnet

최근, 윈도우 및 리눅스 장치를 감염시켜 암호화폐 채굴 및 DDoS 공격을 수행하는 “Chaos” 봇넷이 발견됐다. Go 언어로 작성된 “Chaos” 악성코드는 지난 4월에 처음 발견돼 주로 유럽을 대상으로 유포된 것으로 알려졌다. 해당 악성코드는 ARM, i386 및 MIPS 등 여러 아키텍처에서 동작할 수 있도록 설계됐으며, 취약점을 악용한 원격 코드 실행과 SSH 무차별 대입 공격 등을 통해 전파된다. 또한 추가 모듈 설치 등을 통해 최종적으로 암호화폐 채굴 또는 DDoS 공격을 수행한다.

'동향 리포트 > 월간 동향 리포트' 카테고리의 다른 글

| 2022년 10월 악성코드 동향 보고서 (0) | 2022.11.04 |

|---|---|

| 2022년 10월 랜섬웨어 동향 보고서 (0) | 2022.11.04 |

| 2022년 09월 랜섬웨어 동향 보고서 (0) | 2022.10.06 |

| 2022년 08월 악성코드 동향 보고서 (0) | 2022.09.08 |

| 2022년 08월 랜섬웨어 동향 보고서 (0) | 2022.09.08 |