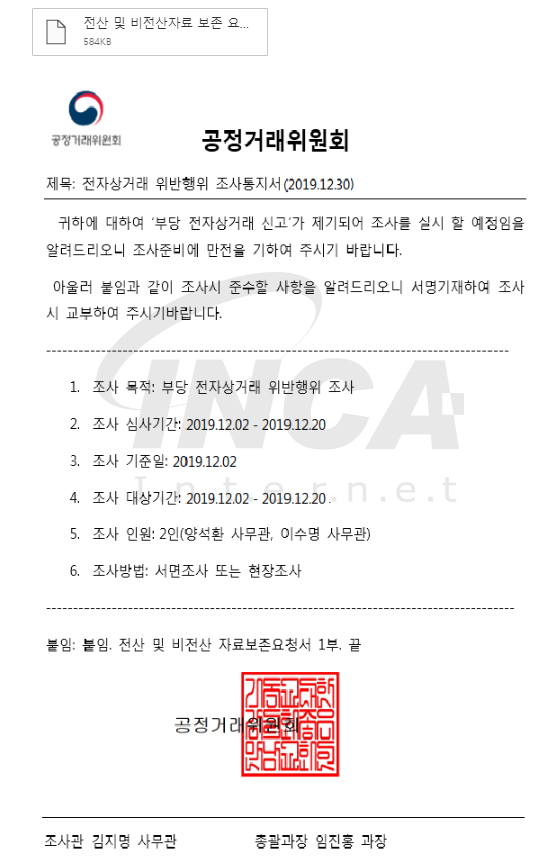

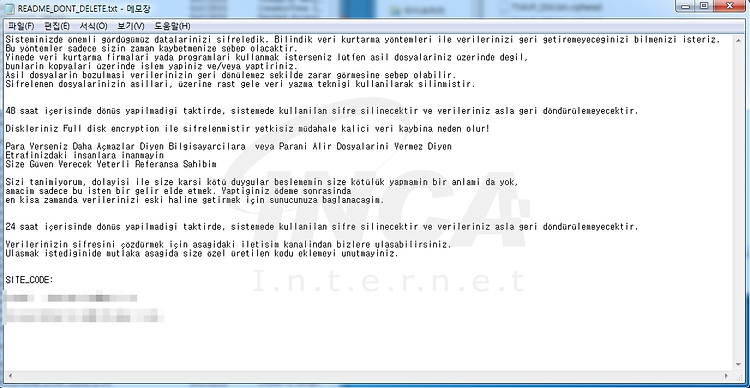

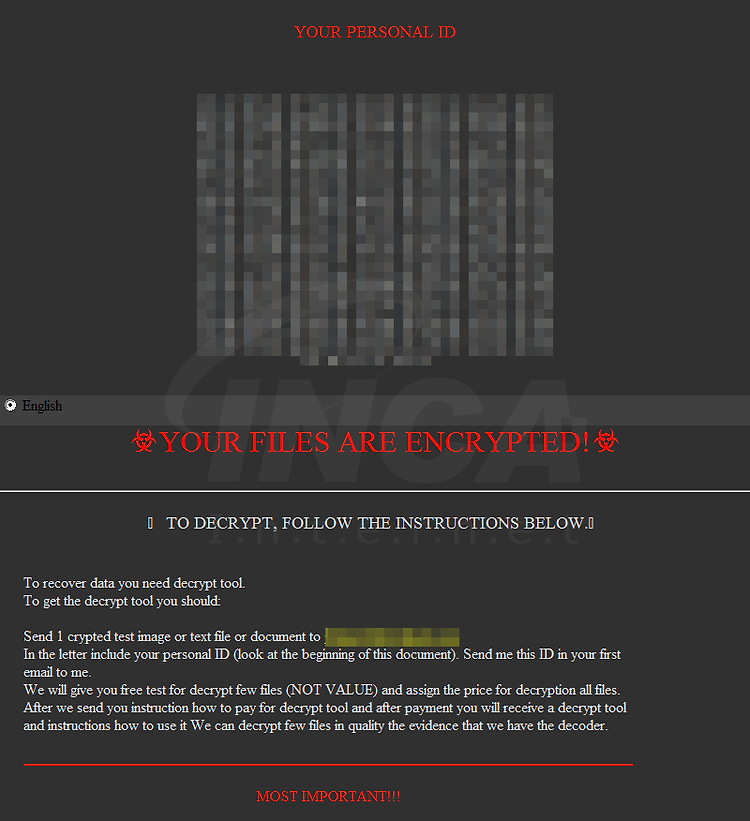

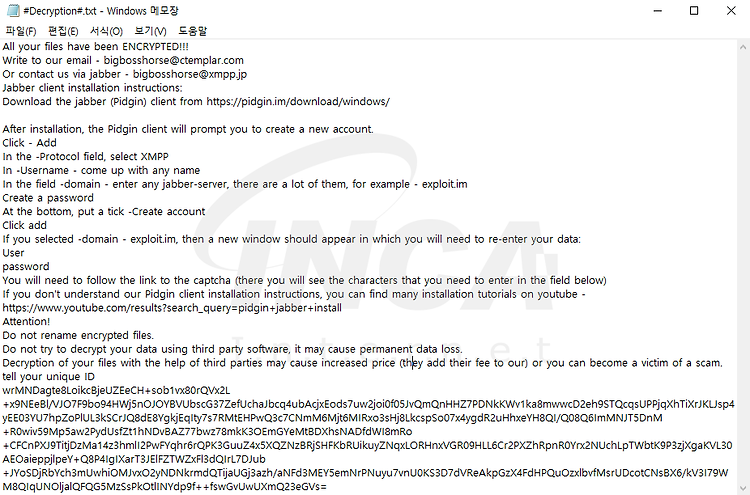

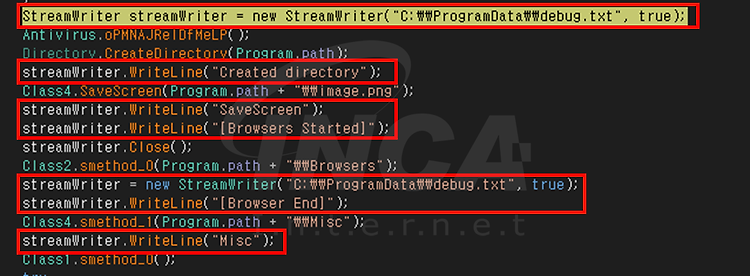

1. 개요 최근 “전자상거래 위반행위 조사통지서(19.12.30)”라는 제목으로 공정거래위원회를 사칭한 이메일이 발견되었다. 해당 메일은 공정거래위원회 로고, 도장 등 실제 공문과 유사하며, 첨부된 압축 파일은 정상 문서파일처럼 위장하여 사용자의 실행을 유도하고 있다. 첨부파일은 두 개의 파일로 이루어져 있으며 각각 랜섬웨어, 정보탈취의 악성 행위를 수행하고 있어 사용자의 주의가 필요하다. 2. 분석 정보 2-1. 파일 정보 구분 내용 파일명 전산 및 비전산자료 보존 요청서(20191230))요청자료 꼭 준비부탁드립니다.exe 파일크기 583,680 bytes 진단명 Trojan/W32.InfoStealer.583680.C 악성 동작 정보 탈취 구분 내용 파일명 전산 및 비전산자료 보존 요청서(20191..