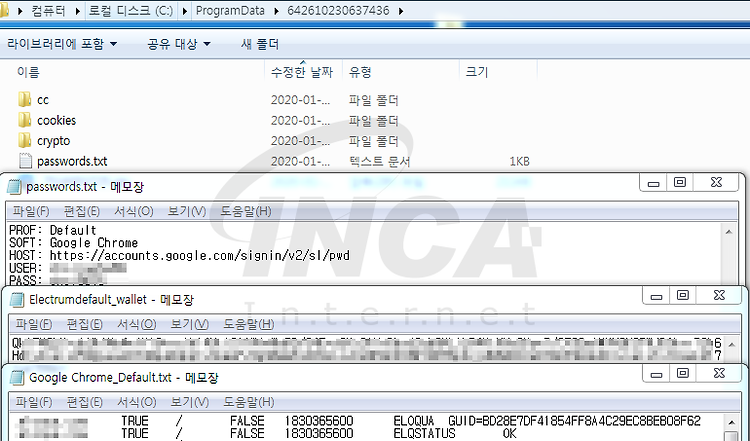

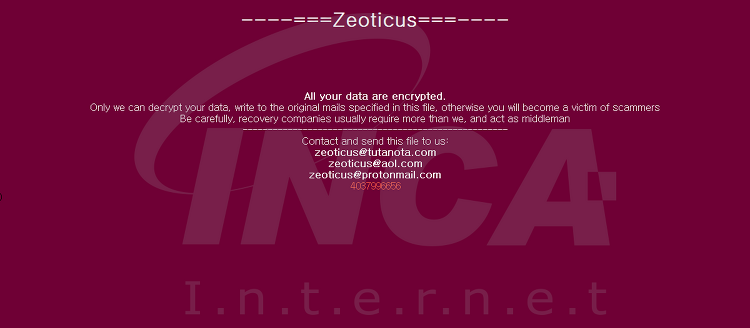

Ragnarok 랜섬웨어 감염주의 1. 개요 최근 언어 코드를 확인하여 감염 수행여부를 결정하는 Ragnarok 랜섬웨어가 발견되었다. 해당 랜섬웨어에는 특정 언어 코드와 일치하면 동작을 수행하지 않고, 그 외의 경우에는 랜섬웨어 동작을 수행한다. 한국어는 감염 대상에 포함되기 때문에 국내 사용자의 경우 감염의 위험이 크다. 만약 감염이 된다면 사용자의 PC를 암호화하고, 볼륨 섀도우를 삭제하여 복구를 불가능하도록 하고 금전을 요구한다. 이번 보고서에는 Ragnarok 랜섬웨어에 대해서 알아보고자 한다. 2. 분석 정보 2-1. 파일 정보 2-2. 유포 경로 정확한 유포 경로는 밝혀지지 않았지만, 일반적인 랜섬웨어와 같이 이메일을 통해 유포되었을 것으로 추정된다. 2-3. 실행 과정 해당 랜섬웨어의 경우..