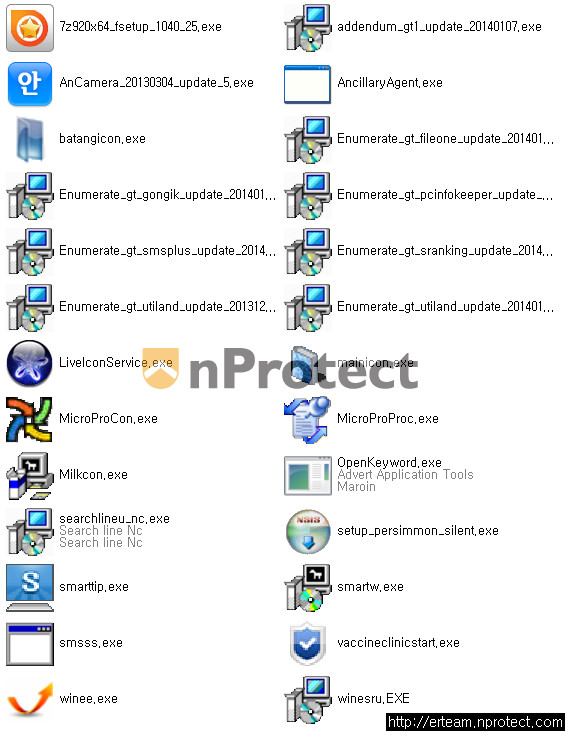

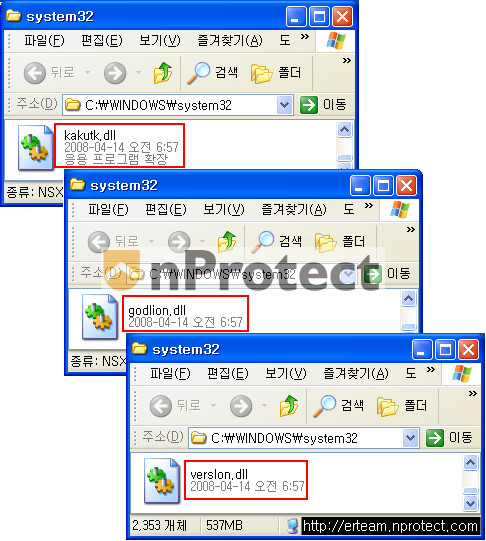

1. 전자금융 메모리 해킹 조직, 탐지회피 목적의 변칙공격 잉카인터넷 대응팀은 2013년 7월 23일과 12월 23일에 메모리 해킹 기능의 인터넷 뱅킹 악성파일(KRBanker)이 국내 애드웨어 서버를 통해서 전파되고 있다는 것을 최초로 공개한 바 있다. 물론 해당 조직들은 2013년 전후로 온라인 게임 계정 탈취 기능의 악성파일을 유사한 기법으로 계속 유포하고 있었지만, 2013년 중순 경부터 메모리 해킹 기능의 악성파일 전파를 본격적으로 시작하였다. 해당 악성파일 유포 조직들은 현재 이 시간도 다수의 애드웨어 서버를 통해서 꾸준히 최신 변종 악성파일을 유포하고 있는 상태이다. [긴급]애드웨어 끼워팔기식의 메모리해킹 기법의 악성파일 급증 ☞ http://erteam.nprotect.com/461 [주의..